방명록

- [Forensics WRITEUP🟪] broken-png / Forensics 1012024년 07월 16일 23시 32분 05초에 업로드 된 글입니다.작성자: 방세연

1. broken-png

핵심 KEY 🔑

png 파일의 구조를 파악한다.

WRITEUP🔐

png의 구조를 찾아봐 flag를 얻을 수 있는 문제였다.

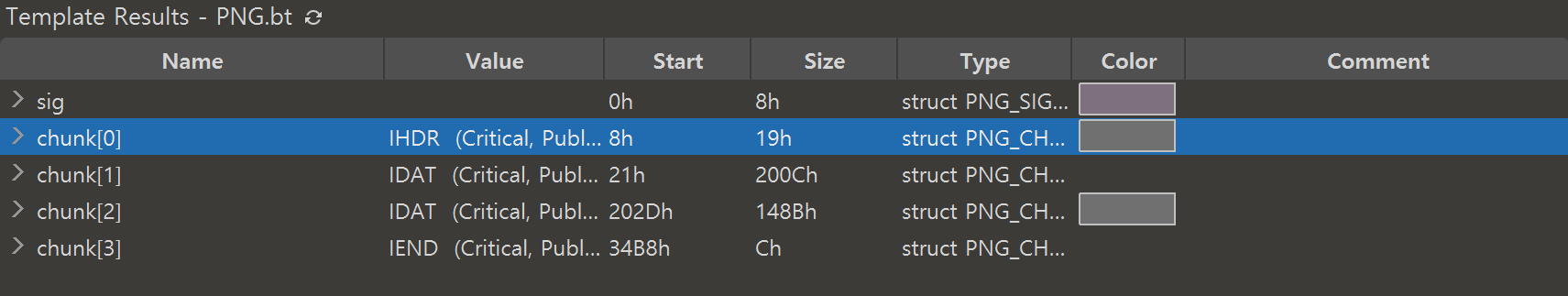

사용한 툴은 010 editor이다.

png파일이 chunk[0] IHDR, chunk[1] IDAT, chunk[2] IDAT, chunk[3] IEND로 이루어져있음을 알 수 있었다.

IHDR이 이미지의 폭과 높이를 지정하는 방식을 담고있다는 것을 보고 height를 512로 바꿔주었더니 사진 파일이 원본으로 복구되었다. 복구하면 flag가 나타난다.

2. Forensics 101

핵심 KEY 🔑

jpg 파일의 파일 구조를 확인한다.

WRITEUP🔐

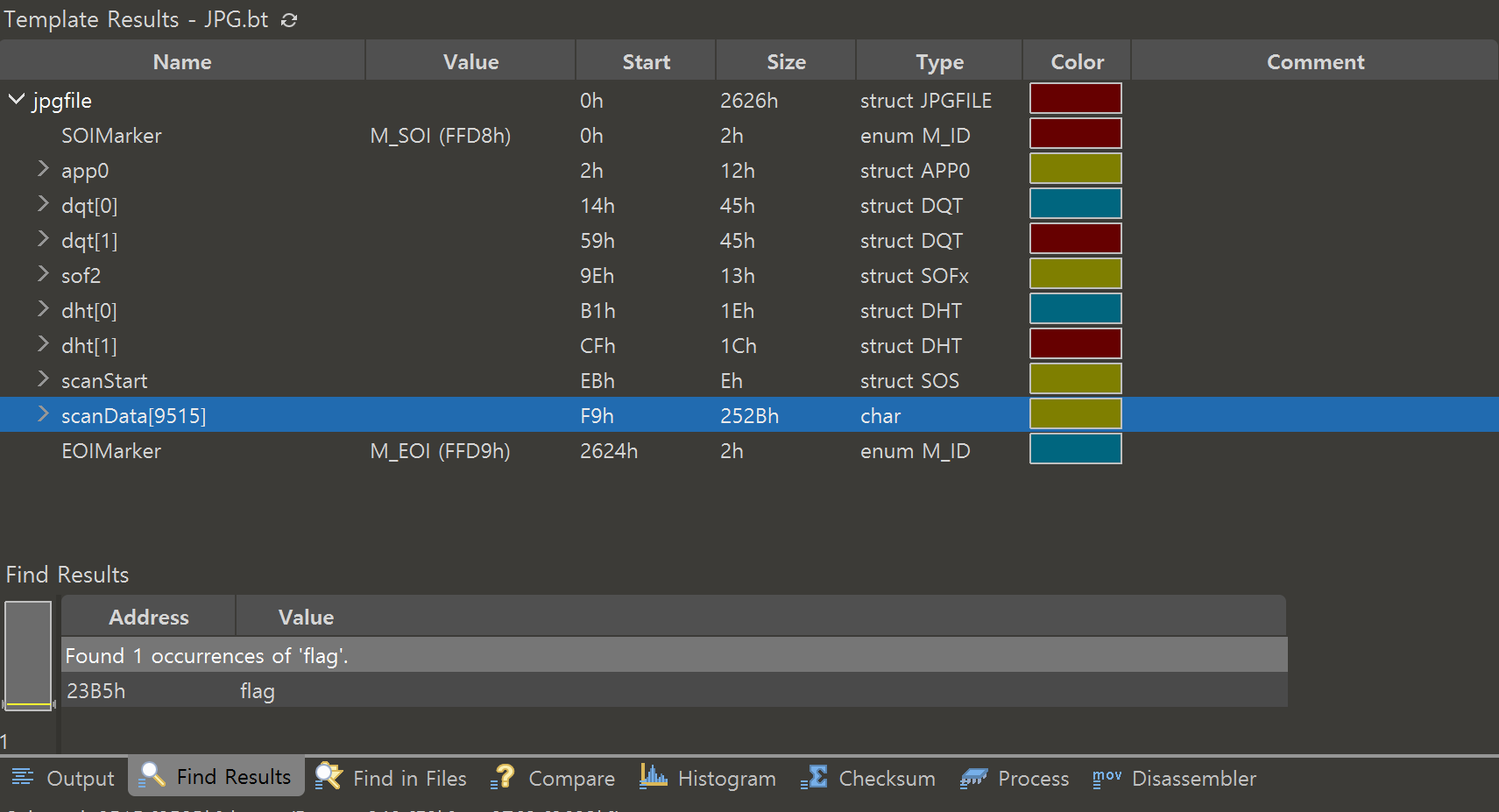

jpg file의 char scanData 부분에서 flag를 검색했더니 해당 내용을 확인할 수 있었다.

jpg 파일은 다음과 같은 형태로 구성되어있었다. type이 char 형태인 scanData에 flag가 있음을 짐작할 수 있었다.

PNG 파일의 구조

png 파일은 다음과 같은 요소를 포함할 수 있다.

HEADER/ IHDR (13 byte)

- width

- height

- bpp

- color ( Grayscale, Truecolor, Indexed-color, Grayscale with alpha, Truecolor with alpha )

- compression ( 0: DEFLATE )

- filter ( 0 )

- interlace (미리 표시/ 해상도 다운)

png 크기, 필터링 방식, 압축 방식 등을 나타낸다.

DATA / IDAT (+- 688 byte)

- window size

- method

- level / dict.

- checksum

- last block

- block type

- date length

- !length

- line filter

- filtering type (None, Sub, Up, Average, Paeth)

한 png 파일은 여러 개의 IDAT를 가질 수 있다.

END / IEND (0)

- Length = 0 byte

다음글이 없습니다.이전글이 없습니다.댓글