- [ Virtual Machine./Fuzzing ]WinAFL Fuzzing - Target OFFSET을 구해보자2025-01-22 18:44:15공식 홈페이지에 공개된 C++ 소스코드 분석을 통해 XPDF 타겟 함수가 xpdf 모듈의 PDFDoc.cc 파일과 관련되어있다는 점을 알게 되었고, 해당 소스파일의 여러 함수에 breakpoint를 걸고 xpdf에서 계속 pdf를 여는 과정을 반복하여 다음과 같이 후보가 추려졌다. 🎯 PDFDoc.cc 후보군 PDF 파일을 로드하는 생성자 내부에 진입하는 것에 성공했다. PDFDoc.cc 소스코드 분석하는 과정file = fopen(fileName1->getCString(), fopenReadMode);file = _wfopen(fileNameU, wfopenReadMode);이 부분은 PDF 파일을 여는 함수였는데, 실제로 타겟으로는 적합하지 않았다.그 이유 ⇒ XPDF 프로그램 내에서는..

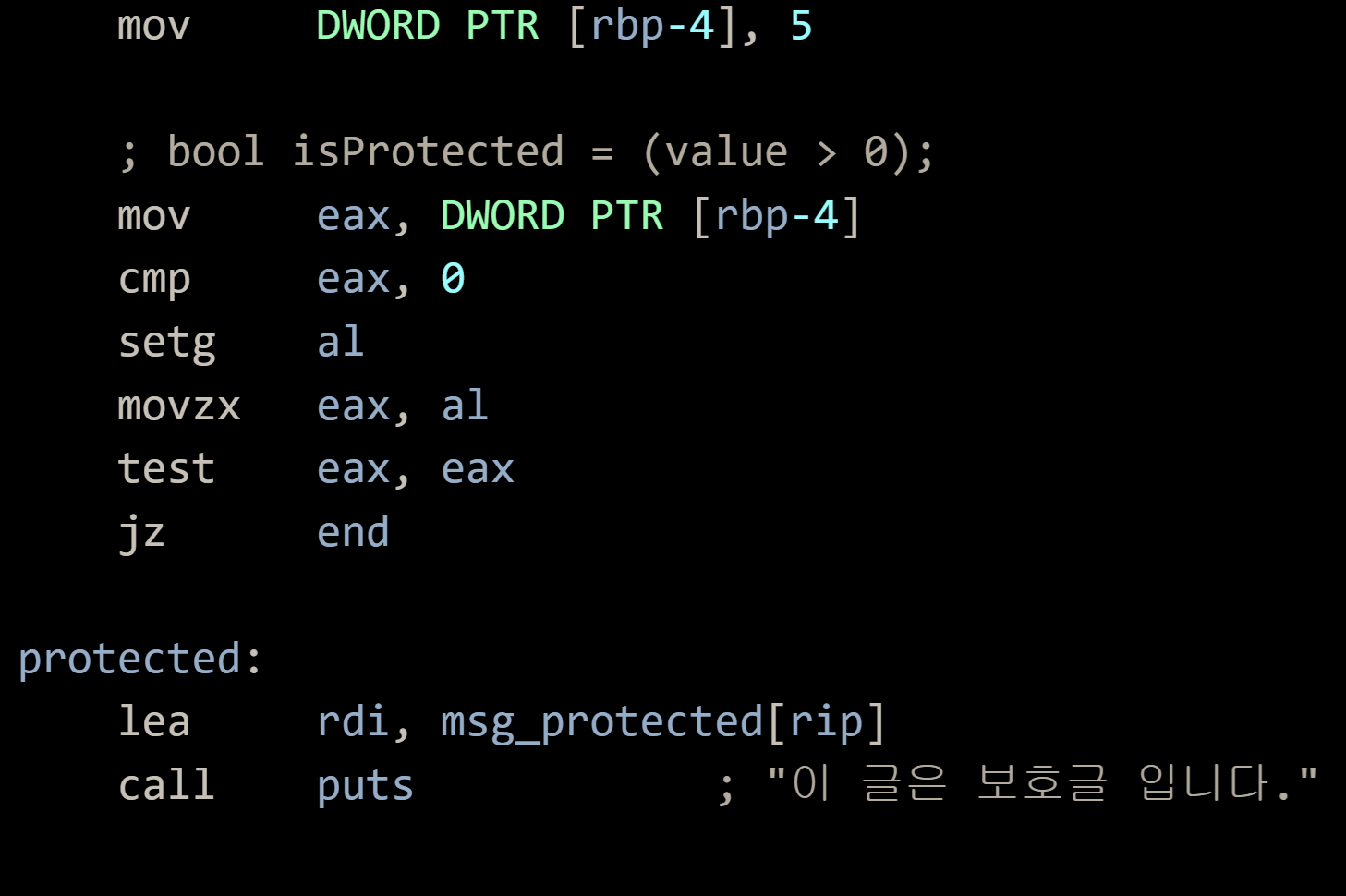

[ Virtual Machine./Fuzzing ][Fuzzing 실습] AFL++와 WinAFL.. 그리고 fuzzing 101 exercise 실습2024-09-11 00:46:33보호되어 있는 글입니다.

[ Virtual Machine./Fuzzing ][Fuzzing 실습] AFL++와 WinAFL.. 그리고 fuzzing 101 exercise 실습2024-09-11 00:46:33보호되어 있는 글입니다. [ Virtual Machine./Fuzzing ][Fuzzing 실습] Fuzzing 사용법 익혀보기. +WinAFL 빌드하기2024-09-10 01:35:46Fuzzing특정 프로그램에 Fuzz Testing을 사용하면, 이상이 있는 무작위 데이터 입력을 통해 프로그램의 취약점을 탐지할 수 있게 해준다. 간단히 말해 소프트웨어 안에 있는 결함을 발견하기 위한 다양한 대입 테스트를 적용하는 것이다. Fuzzer 도구별로 기법이 다르니 적절히 사용하는 것이 중요하다. 결론적으로는 시스템 안정성을 높이고 보안을 강화하도록 한다.테스트하고자 하는 대상 프로그램(PUT)의 예상하지 못한 부분 (초과된 부분)에 (Fuzzing)을 통해 (INPUT)함Fuzz Algorithm은 Fuzz Configuration 파라미터들의 세팅을 통해 의존함 memory courruption (heap overflow, stack overflow, interger overflow, f..

[ Virtual Machine./Fuzzing ][Fuzzing 실습] Fuzzing 사용법 익혀보기. +WinAFL 빌드하기2024-09-10 01:35:46Fuzzing특정 프로그램에 Fuzz Testing을 사용하면, 이상이 있는 무작위 데이터 입력을 통해 프로그램의 취약점을 탐지할 수 있게 해준다. 간단히 말해 소프트웨어 안에 있는 결함을 발견하기 위한 다양한 대입 테스트를 적용하는 것이다. Fuzzer 도구별로 기법이 다르니 적절히 사용하는 것이 중요하다. 결론적으로는 시스템 안정성을 높이고 보안을 강화하도록 한다.테스트하고자 하는 대상 프로그램(PUT)의 예상하지 못한 부분 (초과된 부분)에 (Fuzzing)을 통해 (INPUT)함Fuzz Algorithm은 Fuzz Configuration 파라미터들의 세팅을 통해 의존함 memory courruption (heap overflow, stack overflow, interger overflow, f..