[ Virtual Machine. ](Ubuntu) FWSnort와 psad 결합, psad 설치하기2024-06-29 00:38:37https://spacefriend.tistory.com/38 (Ubuntu) FWSnort 리눅스에 설치/ iptables 차단식 전환하기Contents. 클릭하면 이동합니다. 🚀 FWSnort란? IDS(Snort)와 IPS(IPtalbes)를 결합해 스노트 탐지식을 IPTables 방화벽에서 적용하는 기능을 사용할 수 있다. FWSnort 도구에 대한 자세한 설명https://www.ciphspacefriend.tistory.comFWSnort가 설치되어있지 않다면 해당 게시글을 참고 바랍니다. PSAD의 필요성FWSnort만을 사용하면 공격을 탐지하고 iptables로부터 로그 메시지를 생성할 수는 있지만 FWSnort와 iptables는 실제 내용을 보고하거나 표준 정보들을 자세하게 보..

[ Virtual Machine. ](Ubuntu) FWSnort와 psad 결합, psad 설치하기2024-06-29 00:38:37https://spacefriend.tistory.com/38 (Ubuntu) FWSnort 리눅스에 설치/ iptables 차단식 전환하기Contents. 클릭하면 이동합니다. 🚀 FWSnort란? IDS(Snort)와 IPS(IPtalbes)를 결합해 스노트 탐지식을 IPTables 방화벽에서 적용하는 기능을 사용할 수 있다. FWSnort 도구에 대한 자세한 설명https://www.ciphspacefriend.tistory.comFWSnort가 설치되어있지 않다면 해당 게시글을 참고 바랍니다. PSAD의 필요성FWSnort만을 사용하면 공격을 탐지하고 iptables로부터 로그 메시지를 생성할 수는 있지만 FWSnort와 iptables는 실제 내용을 보고하거나 표준 정보들을 자세하게 보.. [ Virtual Machine. ](Ubuntu) FWSnort 리눅스에 설치하고 탐지/차단식 전환하기2024-06-27 15:00:27FWSnort란? IDS(Snort)와 IPS(IPtalbes)를 결합해 스노트 탐지식을 IPTables 방화벽에서 적용하는 기능을 사용할 수 있다. FWSnort 도구에 대한 자세한 설명https://www.cipherdyne.org/fwsnort/ fwsnort - iptables Intrusion Detection with String Matching and Snort RulesMichael Rash, Security Researcherwww.cipherdyne.org ✒️ 1.설치 과정 설치를 위해서는 snort가 설치되어 있는 상태여야 한다. cat /etc/snort/rules/local.rules해당 명령어를 통해 snort rules에 나타나있는 sid:1341을 확인할 수 있다.이를..

[ Virtual Machine. ](Ubuntu) FWSnort 리눅스에 설치하고 탐지/차단식 전환하기2024-06-27 15:00:27FWSnort란? IDS(Snort)와 IPS(IPtalbes)를 결합해 스노트 탐지식을 IPTables 방화벽에서 적용하는 기능을 사용할 수 있다. FWSnort 도구에 대한 자세한 설명https://www.cipherdyne.org/fwsnort/ fwsnort - iptables Intrusion Detection with String Matching and Snort RulesMichael Rash, Security Researcherwww.cipherdyne.org ✒️ 1.설치 과정 설치를 위해서는 snort가 설치되어 있는 상태여야 한다. cat /etc/snort/rules/local.rules해당 명령어를 통해 snort rules에 나타나있는 sid:1341을 확인할 수 있다.이를.. [ 보안(해킹) 공부🏳️/웹 해킹 ]웹 해킹 (Web Hacking). 개발자 도구 DevTools2024-06-25 01:50:24개발자 도구 (Devtools)Chrome 브라우저 내부에 있는 개발자 도구를 탐색해볼 것이다.개발자 도구는 디버깅을 빠르게 하고 웹 내부를 확인해보기에 용이하다. html, 개발자 도구를 숙지한다는 것은 웹 해킹의 기초이다. ( 글을 작성할 당시 포켓로그라는 웹 게임에 빠져있었는데, 웹 기반임에도 사이트가 상당히 잘 돌아가서 신기했다. 당시에 개발자 도구로 웹 소스코드 내부를 한번 확인해보고 싶어서 해당 사이트를 예시로 개발자 도구 글을 작성했다..ㅎ ) 그 밖에도 개발자 도구로 확인할 수 있는 부분은 다음과 같은 것들이 있다.HTML, CSS코드를 브라우저에서 수정 가능함HTTP 패킷 자세한 확인 가능JavaScript 코드에서는 디버거도 함께 제공됨개발자 도구 실행하기처음 Chrome을 실행하고 원..

[ 보안(해킹) 공부🏳️/웹 해킹 ]웹 해킹 (Web Hacking). 개발자 도구 DevTools2024-06-25 01:50:24개발자 도구 (Devtools)Chrome 브라우저 내부에 있는 개발자 도구를 탐색해볼 것이다.개발자 도구는 디버깅을 빠르게 하고 웹 내부를 확인해보기에 용이하다. html, 개발자 도구를 숙지한다는 것은 웹 해킹의 기초이다. ( 글을 작성할 당시 포켓로그라는 웹 게임에 빠져있었는데, 웹 기반임에도 사이트가 상당히 잘 돌아가서 신기했다. 당시에 개발자 도구로 웹 소스코드 내부를 한번 확인해보고 싶어서 해당 사이트를 예시로 개발자 도구 글을 작성했다..ㅎ ) 그 밖에도 개발자 도구로 확인할 수 있는 부분은 다음과 같은 것들이 있다.HTML, CSS코드를 브라우저에서 수정 가능함HTTP 패킷 자세한 확인 가능JavaScript 코드에서는 디버거도 함께 제공됨개발자 도구 실행하기처음 Chrome을 실행하고 원.. [ 보안(해킹) 공부🏳️/웹 해킹 ]웹 해킹 (Web Hacking). Web, URL, HTTP, nslookup 실습2024-06-24 23:17:28Web 이란? HTTP를 이용해 정보를 공유하는 서비스웹 클라이언트와 서비의 통신을 통해 웹 서비스에 통신할 수 있음. 수립 과정1. 요청] 클라이언트 (웹 서버에 접속, 이용자의 요청 해석, HTTP-> 서버에 리소스 요청) ->2. 응답] 서버 (HTTP 요청 해석, 내부적인 연산 처리, HTTP -> 이용자에게 전달) ->3. 클라이언트 ( 응답받은 HTML, CSS, JS를 시각화 함 ) 프로토콜 (Protocol)규격화된 일련의 규칙. with Syntax.( 프로토콜의 종류 : HTTP, TCP/IP, FTP ... ) Web Browser.UX를 제공하는 소프트웨어 중 일종 .서버와 HTTP 통신을 대신하며, 수신한 리소스를 시각화한다. Web Rendering.서버로부터 받은 리소스를 이용..

[ 보안(해킹) 공부🏳️/웹 해킹 ]웹 해킹 (Web Hacking). Web, URL, HTTP, nslookup 실습2024-06-24 23:17:28Web 이란? HTTP를 이용해 정보를 공유하는 서비스웹 클라이언트와 서비의 통신을 통해 웹 서비스에 통신할 수 있음. 수립 과정1. 요청] 클라이언트 (웹 서버에 접속, 이용자의 요청 해석, HTTP-> 서버에 리소스 요청) ->2. 응답] 서버 (HTTP 요청 해석, 내부적인 연산 처리, HTTP -> 이용자에게 전달) ->3. 클라이언트 ( 응답받은 HTML, CSS, JS를 시각화 함 ) 프로토콜 (Protocol)규격화된 일련의 규칙. with Syntax.( 프로토콜의 종류 : HTTP, TCP/IP, FTP ... ) Web Browser.UX를 제공하는 소프트웨어 중 일종 .서버와 HTTP 통신을 대신하며, 수신한 리소스를 시각화한다. Web Rendering.서버로부터 받은 리소스를 이용.. [ Graphic Design ]모의 제품 디자인 - ALL-DAY Planner (🌤️☁️🌕)2024-06-13 00:17:03플래너 디자인 ☁️ 그동안 사용한 플래너들의 개인적인 아쉬움을 보완하였고,새로운 방식으로 직접 플래너를 만들어보고 싶다는 생각이 들었습니다. 이 디자인은 배포하거나 판매하지 않으며, 무단 도용과 복제를 금지합니다. 제품의 설명 오늘의 기분(mood) 칸은 자신이 하루동안 겪었던 감정을 기록할 수 있는 공간입니다.자신의 기분을 돌아보는 습관을 통해, 그동안의 전반적인 mood를 알 수 있습니다. 디데이, 진척도 블록은 오늘 그리고 미래의 전반적인 흐름을 관리하는 칸입니다. D-Day 블록은 크게 강조하여 남은 일수에 대해 보기 쉽도록 제작하였습니다.또한 진척도 블록을 통해 하루의 만족도를 평가하도록 하였습니다. 다음은 하루의 계획을 관리하는 가장 핵심 블록 입니다. 하루 ..

[ Graphic Design ]모의 제품 디자인 - ALL-DAY Planner (🌤️☁️🌕)2024-06-13 00:17:03플래너 디자인 ☁️ 그동안 사용한 플래너들의 개인적인 아쉬움을 보완하였고,새로운 방식으로 직접 플래너를 만들어보고 싶다는 생각이 들었습니다. 이 디자인은 배포하거나 판매하지 않으며, 무단 도용과 복제를 금지합니다. 제품의 설명 오늘의 기분(mood) 칸은 자신이 하루동안 겪었던 감정을 기록할 수 있는 공간입니다.자신의 기분을 돌아보는 습관을 통해, 그동안의 전반적인 mood를 알 수 있습니다. 디데이, 진척도 블록은 오늘 그리고 미래의 전반적인 흐름을 관리하는 칸입니다. D-Day 블록은 크게 강조하여 남은 일수에 대해 보기 쉽도록 제작하였습니다.또한 진척도 블록을 통해 하루의 만족도를 평가하도록 하였습니다. 다음은 하루의 계획을 관리하는 가장 핵심 블록 입니다. 하루 .. [ Develop. ](C/C++) 헷갈리는 포인터 개념 한번에 정리하기2024-06-12 02:23:32Contents. 클릭하면 이동합니다. 🚀 포인터 (*)변수의 주소를 가지고 있는 변수(나 이제 주소를 받아낼 준비가 되었다) 주소 연산자 (&)변수의 주소를 계산함(변수의 주소 그 자체) 기본적으로 알고있어야 포인터에 대한 정의는 이렇다. Q1. 왜 *p에는 &(변수)를 꼭 할당해야 하나요?(그냥 변수만 할당하면 안되나요?) int number = 10;//정수 변수 a선언 및 초기화int *p;//포인터 변수 p를 선언했다. (나 주소를 받을 준비가 됐어!!)p = &number;//&number : "나 들어간다. 포인터 p야, 날 대입해줘." 먼저 이 코드는 기본적인 좋은 코드이다. 혹은int *p = &number;이 코드는 위와 같은 의미라는 것을 들었을 것이다.하지만 ..

[ Develop. ](C/C++) 헷갈리는 포인터 개념 한번에 정리하기2024-06-12 02:23:32Contents. 클릭하면 이동합니다. 🚀 포인터 (*)변수의 주소를 가지고 있는 변수(나 이제 주소를 받아낼 준비가 되었다) 주소 연산자 (&)변수의 주소를 계산함(변수의 주소 그 자체) 기본적으로 알고있어야 포인터에 대한 정의는 이렇다. Q1. 왜 *p에는 &(변수)를 꼭 할당해야 하나요?(그냥 변수만 할당하면 안되나요?) int number = 10;//정수 변수 a선언 및 초기화int *p;//포인터 변수 p를 선언했다. (나 주소를 받을 준비가 됐어!!)p = &number;//&number : "나 들어간다. 포인터 p야, 날 대입해줘." 먼저 이 코드는 기본적인 좋은 코드이다. 혹은int *p = &number;이 코드는 위와 같은 의미라는 것을 들었을 것이다.하지만 .. [ Develop./Django ]Django 프로젝트를 github에 업로드하기. (nothing to commit 오류 해결)2024-06-06 21:26:36VScode로 Git에 프로젝트 파일을 업로드 하는 방법은 다음과 같다. Q.포스팅을 읽기 전에..만약 이 포스팅 전체를 따라했는데(+ 혹은 다른 블로그의 글을 참조했을 때)nothing to commit (create/copy files and use ... )와 같은 문구가 뜬다면? 이전에 git을 생성할 때 순서가 잘못되어 commit이 생성되지 않은 것이다.이 경우에는rm -rf .git명령어를 사용해 .git 파일을 삭제한 뒤에 git init 명령어부터 다시 시작하도록 한다. 이 포스팅을 통해 github에 프로젝트 파일을 업로드할 때는 반드시 순서를 그대로 지켜서 수행하길 바란다.또한 명령어를 오타가 나지 않게 조심히 입력해야 오류를 방지할 수 있다. Django 프로젝트를 gith..

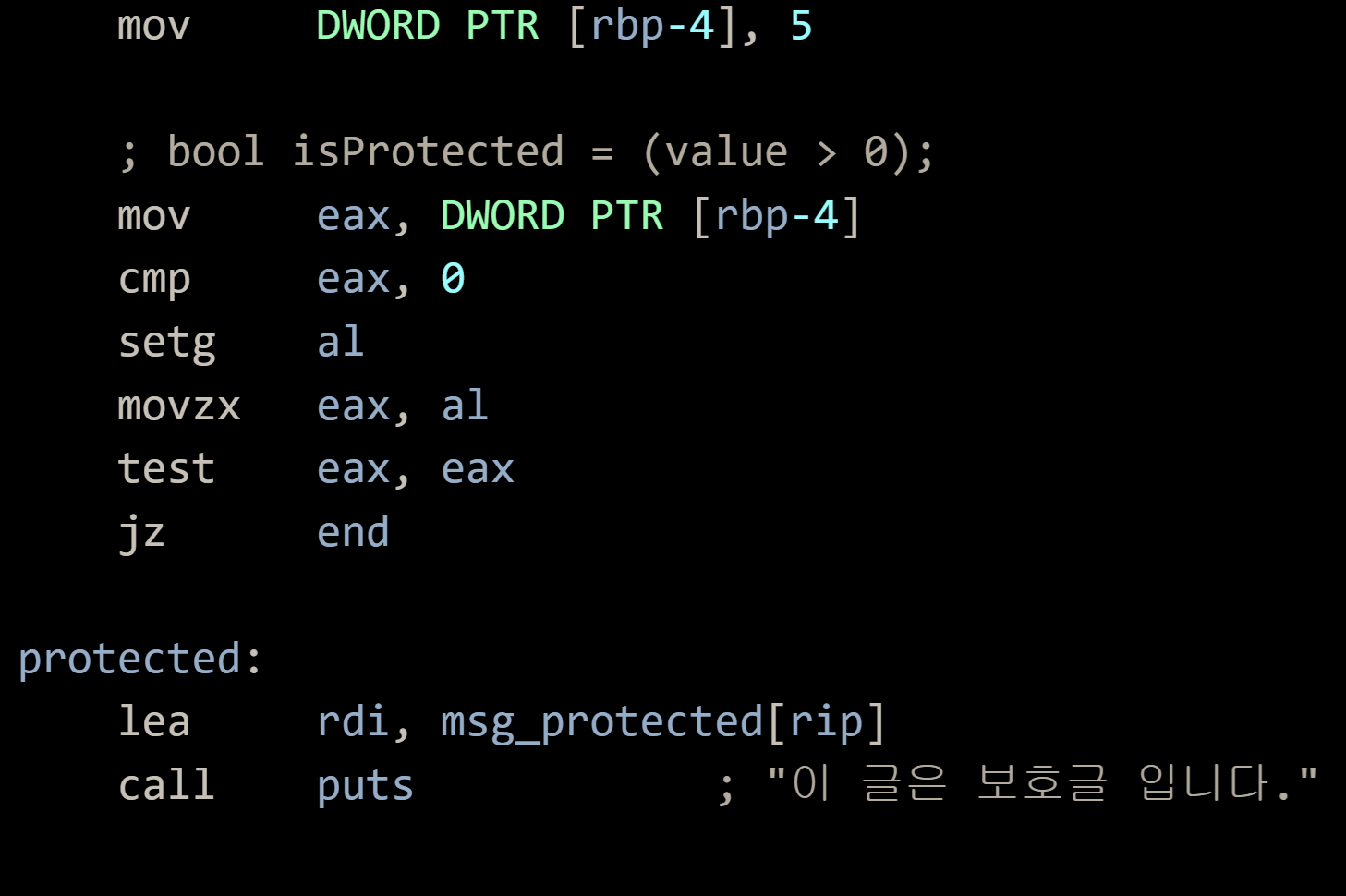

[ Develop./Django ]Django 프로젝트를 github에 업로드하기. (nothing to commit 오류 해결)2024-06-06 21:26:36VScode로 Git에 프로젝트 파일을 업로드 하는 방법은 다음과 같다. Q.포스팅을 읽기 전에..만약 이 포스팅 전체를 따라했는데(+ 혹은 다른 블로그의 글을 참조했을 때)nothing to commit (create/copy files and use ... )와 같은 문구가 뜬다면? 이전에 git을 생성할 때 순서가 잘못되어 commit이 생성되지 않은 것이다.이 경우에는rm -rf .git명령어를 사용해 .git 파일을 삭제한 뒤에 git init 명령어부터 다시 시작하도록 한다. 이 포스팅을 통해 github에 프로젝트 파일을 업로드할 때는 반드시 순서를 그대로 지켜서 수행하길 바란다.또한 명령어를 오타가 나지 않게 조심히 입력해야 오류를 방지할 수 있다. Django 프로젝트를 gith.. [ Develop./Django ]Django 04. forms.py와 HTML 사이트 구현하기.2024-06-05 09:45:32보호되어 있는 글입니다.

[ Develop./Django ]Django 04. forms.py와 HTML 사이트 구현하기.2024-06-05 09:45:32보호되어 있는 글입니다.